목록2018/05 (8)

GaGe

Web hacking 26

Web hacking 26

Web hacking 26 첫화면은 이렇습니다. 주어진 하이퍼링크로 들어가봤습니다. 소스코드가 나오는군요! id가 admin이면 풀리는 문제인데 admin이면 자동으로 no!라고 창이 뜬답니다. admin을 admin이라 쓰지 못하고 다른 방식으로 admin이라고 해야 될 것 같습니다. 따로 답 제출란이 없으니 URL 부분에 id=admin 이런 형태를 추가해야 되겠습니다. 함수에 url을 디코딩시키는 urldecode가 있습니다. 그럼 인코딩값을 넣어주면 함수가 디코드해서 admin을 반환하겠군요! admin을 URL 표로 인코딩 해보니 %61%64%6D%69%6E 이 값이 나왔는데 넣어보겠습니다! no! 가 뜨고 자동으로 인코딩 했던 값이 디코딩 되어 떴습니다. %61%64%6D%69%6E 이 값이 ..

Web hacking 24

Web hacking 24

Web hacking 24 첫 웹해킹 24번 화면입니다. ip를 입력해서 푸는 것 같아 보입니다. 소스코드를 들어가보니 힌트 소스가 있습니다. URL에 쳐서 들어가봤습니다. ip에 127.0.0.1 을 치면 답이 풀리는 것 같습니다. 하지만 위에 함수를 보니 str_replace, 문자열을 삭제하는 함수가 있습니다. 12 -> 삭제 7. -> 삭제 0. -> 삭제 우리는 127.0.0.1을 입력해야 되니까 112277..012.012.1 파랑=살아남는 숫자 빨강=삭제되는 숫자 12가 삭제 되니까 1과 2 중간에 삭제되는 것을 넣어줘서 1과 2을 떨어트려 준다면 1과 2, 두 숫자 다 살 수 있을 것 같습니다. 따라서 위와 같이 예상해서 넣어보겠습니다. 구글에 떠도는 cookie 변조 방법으로 해봤는데 오..

Web hacking 38

Web hacking 38

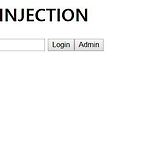

Web hackin 38 일단 첫 페이지는 LOG INJECTION이라 뜬다. 로그인을 하면 풀리는 문제인 것 같다. 일단 저 Admin이 뭔지 궁금해서 눌러 들어가봤다. 다음과 같은 목록이 떴다. 뭔가 아이피 주소인 것 같은 느낌이 강하게 온다. 다시 뒤로 가기 해서 로그인 페이지로 갔다. 대충 아무거나 쳐보고 로그인 버튼을 눌러보았다. aaa가 사라지고 위에 URL 주소에 index.php가 추가되었다. 느낌상 Admin이 바뀌어있을 것 같아서 다시 들어가보았다. 아래에 내 아이피주소:aaa 가 추가되었다. 내가 로그인을 하면 하나씩 추가되나보다. (위는 내가 3번 로그인해서 기록이 3번 남은 것이다.) 맨 위에 있던 아이피 주소 같은 걸 복사해서 넣어보았다. 기록만 남을 뿐 별 반응이 없다. 위에 ..

Web hacking 39

Web hacking 39

Web hacking 39 39번 문제 화면입니다. 소스코드로 들어가서 주석 처리된 문구로 다시 힌트 소스로 들어갔습니다. 39번 코드입니다. 코드를 보니 답 제출 칸에 적어서 제출하면 POST에 id값으로 받아지는 것 같군요. str_replace는 앞에 문자열을 뒤의 문자열로 변환한다는 뜻입니다. \\를 쓰면 공백으로 바뀌고 ' 는 ''로 바뀌는 것입니다. substr은 문자열을 잘라서 반환하는 함수이데 0,15인 것을 보니 0번째 문자열부터 15-1 번째 문자열까지 잘라서 반환하나 봅니다. "select 'good' from zmail_member where id='$_POST[id]" 여기서 제일 중요한 부분입니다. 구문을 보니 맨 뒤에 ' 하나가 부족합니다. 제출칸에 '를 써주면 뒤에 가서 붙어..